Índice:

- Perda de dados: riscos reais e invisíveis

- Cenários comuns que abrem brechas

- Estratégias práticas para reduzir exposição

- Arquiteturas de backup que realmente funcionam

- RPO e RTO sem mistério na rotina

- Custos e impacto além do óbvio

- Segurança por design no armazenamento

- Armazenamento certo para cada carga de trabalho

- Quando o imprevisto acontece: resposta sem pânico

- Como medir maturidade e priorizar próximos passos

- HDStorage: suporte especializado para cada cenário

Um sistema trava bem na hora de fechar um pedido e, de repente, aquele arquivo essencial some. O time tenta reconstruir a planilha, o cliente aguarda e a operação perde ritmo. A sensação é de que tudo parou por um detalhe que parecia sob controle.

Isso costuma acontecer quando a rotina cresce mais rápido que os cuidados com proteção de informações. Pequenos atalhos viram hábito, ajustes ficam para depois e a dependência de dados aumenta sem que a estrutura acompanhe. No primeiro imprevisto, a falha aparece.

Com algumas decisões simples e consistentes, dá para transformar esse cenário. A combinação certa de processos, tecnologia e disciplina reduz o estresse, evita surpresas e mantém a operação rodando mesmo quando algo sai do previsto.

Perda de dados: riscos reais e invisíveis

Perda de dados afeta negócios de todos os portes porque atinge a base da operação: informações. Vendas, financeiro, projetos e suporte dependem de registros confiáveis. Sem eles, decisões atrasam, erros aumentam e custos sobem rapidamente.

As causas mais frequentes passam por falhas de hardware, erro humano, ataques e atualizações mal planejadas. Um disco que falha, um arquivo sobrescrito por engano ou um ransomware podem interromper rotinas críticas. Em muitos casos, o incidente se agrava por falta de preparação.

Quando a perda de dados ocorre sem um plano claro, o tempo de parada cresce. Retomar sistemas sem mapeamento, sem cópias recentes e sem papéis definidos prolonga o impacto. Em paralelo, equipes ficam sobrecarregadas e o atendimento perde qualidade.

Cenários comuns que abrem brechas

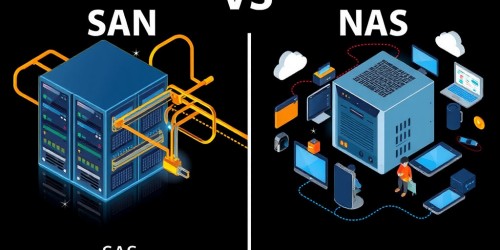

Ambientes com armazenamento único concentram risco. Se tudo depende de um único servidor ou NAS sem redundância, qualquer falha vira um ponto único de parada. A expansão desordenada, com discos e pastas desconectados, também dificulta a recuperação.

Rotinas manuais de cópia tendem a falhar em momentos críticos. Quando backups dependem de lembrança ou tempo livre, o intervalo entre versões úteis cresce sem controle. Sem teste periódico, só se descobre o problema no momento de restaurar.

Permissões amplas e sem revisão elevam a superfície de erro. Arquivos essenciais podem ser alterados por engano e sincronizações replicam o equívoco para todos. Sem trilhas de auditoria, é difícil identificar o que mudou e quando, ampliando o dano.

Estratégias práticas para reduzir exposição

Tratar perda de dados como risco operacional, e não apenas de TI, muda prioridades. Definir quais sistemas precisam voltar primeiro, em quanto tempo e com qual desatualização aceitável cria direção clara. Esse alinhamento orienta investimentos e decisões diárias.

Padronizar onde cada tipo de informação vive reduz confusão. Separar áreas de projetos, financeiro e atendimento, com nomes consistentes e versões datadas, acelera a busca e a restauração. Documentar rotinas evita dependência de memória individual.

Treinar equipes para salvar no local certo, evitar anexos redundantes e conferir versões antes de substituir um arquivo corta ocorrências. Pequenas práticas, repetidas com disciplina, somam mais resultado do que soluções complexas usadas de forma irregular.

Arquiteturas de backup que realmente funcionam

Uma política 3-2-1 ajuda a conter perda de dados sem depender de heróis. Manter três cópias em dois tipos de mídia e uma fora do local de produção cria camadas contra falhas físicas, erros e incidentes mais graves, como invasões e desastres.

Backups imutáveis bloqueiam alterações nas cópias por um período definido. Essa retenção impede que um ataque criptografe também o histórico. Agendar rotinas diárias incrementais e cópias integrais semanais equilibra janela de proteção e uso de espaço.

Testes de restauração validam o que importa: recuperar rápido e com integridade. Simular a volta de um banco de dados, restaurar uma VM e medir tempos expõe gargalos. Com isso, prioridades são ajustadas antes da necessidade real.

RPO e RTO sem mistério na rotina

Perda de dados fica mais controlável quando RPO e RTO guiam escolhas. RPO define quanto dado pode se perder entre uma cópia e outra; RTO define quanto tempo de parada é tolerável. Números simples traduzem risco em prazos claros.

Se o RPO aceitável for de quatro horas, o agendamento de cópias precisa respeitar esse limite. Se o RTO for de duas horas, scripts de restauração, imagens de sistemas e inventário de dependências devem sustentar esse objetivo sem improviso.

Para cumprir os dois, vale isolar ambientes críticos em storages com snapshots frequentes e replicação. Organizar runbooks curtos, com passos claros, reduz decisões sob pressão e aumenta a taxa de sucesso em momentos tensos.

Custos e impacto além do óbvio

O custo direto de perda de dados aparece em horas improdutivas, retrabalho e contratos atrasados. O custo indireto pesa em reputação, multas por não conformidade e perda de confiança. Muitas vezes, o segundo é maior e mais difícil de reverter.

Mapear processos críticos permite estimar o valor de uma hora parada. Com esse número em mãos, fica mais fácil aprovar medidas que reduzem risco. Investir em storage com redundância e backup validado costuma custar menos do que um único incidente grave.

Relatórios periódicos com falhas evitadas, tempos de restauração medidos e tendência de incidentes mostram retorno concreto. Métricas simples, repetidas mês a mês, ajudam a manter o tema na agenda e proteger o orçamento ao longo do tempo.

Segurança por design no armazenamento

Segregar redes e aplicar mínimos privilégios cortam caminhos para incidentes. Apenas quem precisa acessa pastas sensíveis, e somente nos horários adequados. Logs de acesso ajudam a detectar padrões fora do normal antes que virem problema.

Criptografia em repouso e em trânsito reduz exposição no transporte e no descarte de mídia. Unir verificação de integridade com checksums evita confiar em arquivos corrompidos. Pequenos controles automatizados elevam a barreira de entrada para atacantes.

Rotacionar senhas administrativas, autenticar em múltiplos fatores e revisar chaves de serviço diminuem riscos silenciosos. Junto com atualização planejada de firmware e sistemas, a superfície de ataque encolhe mesmo em ambientes complexos.

Armazenamento certo para cada carga de trabalho

Cargas de bancos de dados pedem latência baixa e IOPS estável. Unidades com cache, controladoras robustas e RAID adequado reduzem espera e aumentam previsibilidade. Para arquivos, escalabilidade e deduplicação ajudam no crescimento sem dor.

Workloads de backup se beneficiam de storages otimizados para throughput sustentado. Já ambientes virtuais ganham agilidade com snapshots e thin provisioning bem configurados. Escolher recursos pelo perfil de uso aumenta eficiência e vida útil do investimento.

Em filiais, réplicas agendadas mantêm a continuidade local sem depender da matriz. Em nuvem, camadas de arquivamento reduzem custo para dados pouco acessados. Equilibrar desempenho e retenção evita gastos desnecessários e preserva o essencial.

Quando o imprevisto acontece: resposta sem pânico

Detecção rápida limita a perda de dados e reduz o caminho de volta. Monitorar alertas de discos, quedas de desempenho e alterações em massa antecipa ação. Parar o que está corrompendo e preservar evidências salva tempo depois.

Com papéis definidos, a comunicação flui. Quem aciona o plano, quem aprova a restauração e quem fala com áreas de negócio precisa estar claro. Reuniões curtas, registradas, mantêm foco enquanto as atividades de recuperação avançam.

Encerrar o incidente com lições aprendidas evita repetição. Registrar causa raiz, ajustar rotinas e atualizar a documentação coloca o episódio a serviço de melhorias. Essa cultura transforma cada susto em reforço da resiliência.

Como medir maturidade e priorizar próximos passos

Uma avaliação objetiva começa pelo inventário: o que é crítico, onde está, quem usa e com que frequência. Sem esse mapa, decisões viram suposições. Com ele, os riscos ficam visíveis e as prioridades, evidentes.

O segundo passo é confrontar metas de RPO e RTO com a realidade. Se as cópias não sustentam o tempo desejado, a lacuna precisa de orçamento ou redesign. Melhor reconhecer isso em uma simulação do que em uma manhã de segunda.

Por fim, testes trimestrais com cenários variados validam a evolução. Restaurar uma VM hoje, um banco de dados amanhã e um compartilhamento depois, medindo tempos, comprova maturidade. O histórico vira argumento para decisões estratégicas.

HDStorage: suporte especializado para cada cenário

A HDStorage é especializada em soluções de armazenamento e atende o mercado nacional com tecnologias de backup e proteção de dados. A equipe reúne mais de 15 anos de experiência e oferece suporte técnico preparado para recomendar a melhor arquitetura.

Com laboratório próprio e atendimento dedicado, a empresa entrega storage com discos, suporte remoto gratuito por seis anos e treinamento remoto para uso e configuração. Essa combinação reduz curva de aprendizado e acelera a adoção das boas práticas.

Quando a perda de dados deixa de ser um susto e vira risco controlado, a operação ganha previsibilidade, economia e tranquilidade. Vale salvar este guia, comparar com a realidade atual e testar em um caso real. Em caso de necessidade, o contato pode ser feito pelo WhatsApp ou telefone (11) 4211-3227 para avaliar o próximo passo com segurança.

Fale Conosco

Fale Conosco